A análise do celular apreendido do banqueiro Daniel Vorcaro, dono do Banco Master, envolveu o uso de ferramentas de perícia digital capazes de acessar informações mesmo quando elas foram apagadas ou protegidas por senha. Peritos da Polícia Federal do Brasil utilizaram softwares especializados para copiar o conteúdo completo do aparelho, recuperar fragmentos de dados e rastrear registros de envio de mensagens e arquivos armazenados no dispositivo.

Esse tipo de exame técnico começa com a extração integral do conteúdo do celular apreendido. Programas específicos fazem uma leitura profunda da memória do aparelho e copiam todos os arquivos presentes no sistema. Durante esse processo, além de fotos, documentos e registros de chamadas, também podem aparecer dados ligados a aplicativos de mensagens como o WhatsApp.

Especialistas em perícia digital explicam que diferentes ferramentas costumam ser usadas de forma complementar. Parte dos programas atua na etapa inicial do trabalho, permitindo desbloquear o aparelho e realizar a extração bruta dos dados. Outros sistemas entram depois para organizar o material coletado e facilitar a análise de milhares de arquivos presentes no dispositivo.

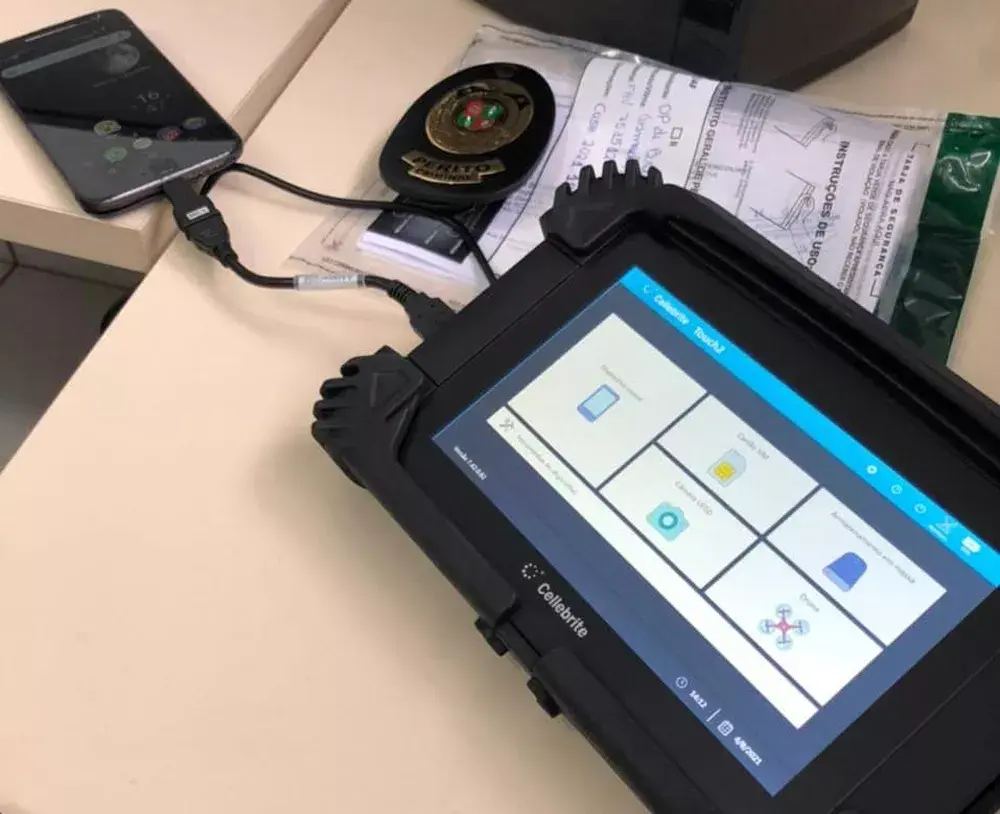

Entre os softwares usados em investigações desse tipo está o sistema desenvolvido pela empresa Cellebrite. A ferramenta permite acessar dados armazenados em celulares e realizar uma cópia completa do conteúdo do aparelho. Esse procedimento é conhecido entre peritos como extração “bit por bit”, uma técnica que espelha todo o sistema do celular e copia absolutamente tudo o que está armazenado na memória.

Essa varredura inclui até fragmentos de dados que permanecem registrados no banco interno do sistema mesmo depois que mensagens ou arquivos foram apagados pelo usuário. A presença desses registros pode permitir o rastreamento de informações sobre envio de mensagens, imagens ou documentos. Mesmo quando o conteúdo da conversa não aparece por completo, os registros do sistema podem indicar horário de envio, número de destino e o tipo de arquivo associado à comunicação.

Outra ferramenta utilizada por equipes de investigação é o software GrayKey, desenvolvido pela empresa Grayshift. O programa é conhecido por atuar no desbloqueio de smartphones, principalmente aparelhos da marca Apple, que utilizam sistemas de criptografia considerados mais rígidos.

Depois que o bloqueio do aparelho é superado, o software permite realizar o download completo do sistema de arquivos do dispositivo. A partir daí os peritos conseguem examinar mensagens, fotografias, registros de chamadas e dados armazenados por aplicativos instalados no telefone.

Assim como ocorre com outras ferramentas de perícia digital, o GrayKey também pode acessar fragmentos de dados que permanecem armazenados no sistema do celular. Esses vestígios técnicos ajudam investigadores a localizar informações que permanecem no aparelho mesmo após tentativas de exclusão.

Após a extração dos dados, a organização e a análise do material coletado costumam ser feitas com o uso do IPED. O sistema foi desenvolvido para lidar com grandes volumes de arquivos digitais e permite estruturar as informações recuperadas durante a investigação.

Como celulares modernos armazenam uma grande quantidade de dados, o IPED facilita a navegação entre documentos, imagens, mensagens e registros técnicos do aparelho. O programa também permite realizar buscas por palavras dentro de conversas e arquivos extraídos do dispositivo.

Outro recurso do sistema é a geração de uma assinatura digital única para cada arquivo analisado. Esse identificador é conhecido como código hash e funciona como uma espécie de impressão digital do arquivo. A sequência de números e letras serve para garantir a integridade da prova digital e verificar se o conteúdo permaneceu inalterado durante todo o processo de análise.

Durante a organização dos dados, o programa cria pastas automáticas que agrupam arquivos com base em partes desses códigos. Especialistas explicam que esse agrupamento não indica relação direta entre os conteúdos. Arquivos diferentes podem aparecer na mesma pasta apenas porque compartilham trechos semelhantes do código hash, sem que isso represente vínculo entre eles. Assim, se uma captura de tela e o contato de uma pessoa aparecem no mesmo diretório do sistema, a coincidência ocorre apenas por causa da estrutura criptográfica utilizada na organização dos dados analisados.

Participe da nossa comunidade!

Clique aqui para entrar no grupo do WhatsApp